Keyfacts

- entdeckt: Juni 2013

- sicher aktiv seit: 2010

- letzte Aktualisierung: 2013

- Verbreitung: primär Südkorea und Japan, einige wenige andere Infektionen, US-Firmen

- Infektion und Replikation: Spear Phishing per EMail-Ahängen und infizierten Webseiten

- Hauptziel: gezielter Datendiebstahl (Passworte, Adressbücher, User-Accounts) bei von Organisationen des Militärs, des Schiffsbaus und maritimer Organisationen. Laut Kaspersky-Bericht mit dem Ziel der Störung (militärischer) Lieferketten. Weitere Infektionen bei Forschungseinrichtungen, Computer- und Softwareentwicklung, TK- und Satellitenbetreiber, Massenmedien und TV, Gas/Öl-Firmen

- Vermutliche Herkunft: Namensgebung im Programmcode legt eine chinesische Herkunft nahe

Relevante Dokumente

- The „Icefog“ APT: A Tale of cloak and three daggers (Q: Kaspersky)

- The Icefog APT Hits US Targets With Java Backdoor (Q: Securelist)

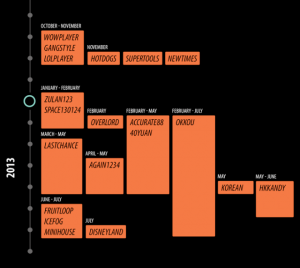

Icefog / Dagger Three ist der Name einer Gruppe von vermutlich kommerziell aktiven Hackern, die laut einem Bericht für einige sehr gezielte und innerhalb weniger Tage bis Wochen durchgeführte Cyberattacken gegen hochrangige südkoreanische und japanische Einrichtungen verantwortlich sind. Die gezielte Suche nach bestimmten Dateinamen legt nahe, dass die Gruppe im Auftrag Dritter gezielt Informationen stiehlt. Die Angriffe werden dabei in aller Regel durch Spear Phishing, infizierte Webseiten sowie infizierte JAR-Dateien (JAVA-Programme) ingeleitet, um auf diese Weise Hintertüren in die anzugreifenden Systeme zu öffnen. Laut dem Bericht von Kaspersky schienen „in den meisten Fällen [..] die „Icefog“-Angreifer genau zu wissen, was sie von welchen Opfern benötigen. Sie haben nach speziellen Dateinamen gesucht, die schnell identifiziert und zu einem C&C-Server transferiert wurden„. Die Analysten leiten davon den Schluss ab, dass es sich bei Icefog um „Cyber-Söldner“ handelt, die von Auftraggebern genau instruiert werden. Obwohl in vielen der Cyberangriffe Zulieferindustrien der militärischen Rüstung betroffen waren (wie Lig Nex1 und Selectron Industrial Company) oder Schiffsbaufirmen wie DSME Tech, Hanjin Heavy Industries) gibt es keine Anhaltspunkte die darauf hindeuten, dass Icefog direkt staatlicher Kontrolle unterstehen. Die letzte große Angriffs-Welle von Icefog mit Hilfe infizierter Java-Dateien richtet sich sehr konzentriert auf 3 US-Firmen der Öl- und Gasversorgung.

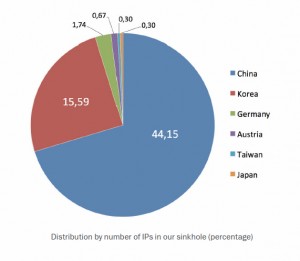

Der Name Icefog basiert auf Namensgebungen des eingesetzten Schadsoftware-Codes selbst. Die Bezeichung „Dagger Three“ ist die Übersetzung des chinesischen Namens der eingesetzten Command & Control-Software. Basierend auf diesen und anderen Bezeichungen im Code sowie der IPs der für den Angriff genutzten Infrastruktur kommen die Experten zu dem Schluss, dass Icefog chinesischen Ursprungs ist, wobei sich Hintermänner auch in Japan und Südkorea befinden könnten.

Der Name Icefog basiert auf Namensgebungen des eingesetzten Schadsoftware-Codes selbst. Die Bezeichung „Dagger Three“ ist die Übersetzung des chinesischen Namens der eingesetzten Command & Control-Software. Basierend auf diesen und anderen Bezeichungen im Code sowie der IPs der für den Angriff genutzten Infrastruktur kommen die Experten zu dem Schluss, dass Icefog chinesischen Ursprungs ist, wobei sich Hintermänner auch in Japan und Südkorea befinden könnten.