Keyfacts

- entdeckt: Sept. 2012

- sicher aktiv seit: Nov. 2011

- letzte Aktualisierung: 2013

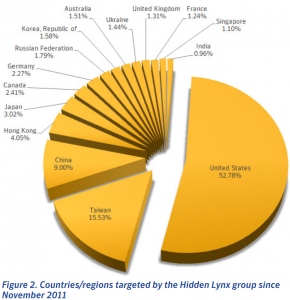

- Verbreitung: Primär USA, Taiwan, China und weitere

- Infektion und Replikation: Installation von Trojaner-Software per Spear Phishing und Watering Hole Attacks

- Hauptziel: Datendiebstahl und Spionage hunderte Organisationen weltweit, bevorzugt Rüstungsindustrie, Banken-Sektor, Regierungs-Umfeld

- Vermutliche Herkunft: China (lt. Analyst Symantec)

Relevante Dokumente

Hidden Lynx ist neben den ebenfalls im Herbst 2013 bekannt gewordenen Informationen zur Gruppe Icefog eine weitere vermutlich kommerziell aktive Gruppe von Hackern, die ihre Fähigkeiten in den Dienst zahlender Kunden stellen. Die Gruppe umfasst lt. Symantec-Bericht 50 bis 100 Personen, die grob in zwei Teams agieren. Team Nr. 1 („Moudoor“) benutzt maßgeblich eine eigens entwickelte Hintertür-Software und greift damit – wenig verborgen – „von Bildungsorganisationen bis hin zu Banken und Strafverfolgungsbehörden alles an“ (heise.de). Ein zweites Team namens „Naid“) widmet sich in deutlich behutsamerer Manier sensibleren Zielen wie Firmen der Rüstungsindustrie: „In der Manier einer militärischen Spezialeinheit warten die Mitglieder mitunter Monate, bevor sie zuschlagen.“ (heise.de). Die Namensgebung beruht auf den Namen der jeweils primär für den Angriff eingesetzten Schadsoftware. Die Gruppe verwendet für ihre Zugriffe sowohl eigens entwickelte Software und greift dabei auch auf Zero Day Exploits zurück. Eine Spezialität der Gruppe scheinen Watering Hole-Attacken zu sein, also die gezielte Infektion von Webseiten, die von der anvisierten Opfergruppe intensiv verwendet werden.

Hidden Lynx ist neben den ebenfalls im Herbst 2013 bekannt gewordenen Informationen zur Gruppe Icefog eine weitere vermutlich kommerziell aktive Gruppe von Hackern, die ihre Fähigkeiten in den Dienst zahlender Kunden stellen. Die Gruppe umfasst lt. Symantec-Bericht 50 bis 100 Personen, die grob in zwei Teams agieren. Team Nr. 1 („Moudoor“) benutzt maßgeblich eine eigens entwickelte Hintertür-Software und greift damit – wenig verborgen – „von Bildungsorganisationen bis hin zu Banken und Strafverfolgungsbehörden alles an“ (heise.de). Ein zweites Team namens „Naid“) widmet sich in deutlich behutsamerer Manier sensibleren Zielen wie Firmen der Rüstungsindustrie: „In der Manier einer militärischen Spezialeinheit warten die Mitglieder mitunter Monate, bevor sie zuschlagen.“ (heise.de). Die Namensgebung beruht auf den Namen der jeweils primär für den Angriff eingesetzten Schadsoftware. Die Gruppe verwendet für ihre Zugriffe sowohl eigens entwickelte Software und greift dabei auch auf Zero Day Exploits zurück. Eine Spezialität der Gruppe scheinen Watering Hole-Attacken zu sein, also die gezielte Infektion von Webseiten, die von der anvisierten Opfergruppe intensiv verwendet werden.

Die Gruppe ist außerdem verantwortlich für einen den unter dem Namen „VOHO“ betitelten Angriff auf die Sicherheitsfirma Bit9. Dabei wurden digitale Zertifikate entwendet, die dann weiter eingesetzt wurden um Schadcode zu authentifizieren. Der auf diese Weise als „sauber klassifizierte“ Code („Whitelisting“) konnte bei mehreren Rüstungsunternehmen und hunderten anderen Firmen eingeschleust werden. Auf Grund dieses Vorgehens, der bevorzugten Ziele und der hohen Qualität der Angriffe bezeichnet Symantec die Gruppe als „die am besten organisierte Hackergruppe, die den Sicherheitsforschern bis jetzt untergekommen ist“ die dabei selbst die Aktivitäten der Gruppe APT1 übertreffen.