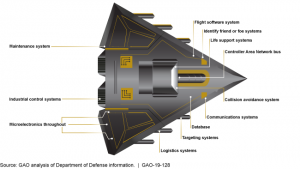

Eine der wesentlichen Sorgen angesichts zunehmender Cyberattacken beruht auf der Erkenntnis, dass sehr viele Aspekte unseres modernen Lebens in der einen oder anderen Form von IT-Systemen anhängen. Dies kann entweder sehr direkt stattfinden indem es Geräte sind die wir verwenden oder auf indirekte Art, bei der IT-Systeme Dinge steuern oder regeln die wir benötigen. In vielen Fällen ist es sogar so, dass einzelnen Geräte wie PKWs aus sehr vielen unterschiedlichen Bestandteilen bestehen, die von IT kontrolliert und gesteuert werden. Oft handelt es sich dabei um kleine, abgeschlossene Geräte die zwar für spezielle Zwecke konfiguriert worden sind, aber aus Kostengründen auf Basis-Komponenten beruhen. Ein Beispiel dafür sind sog. Mirkocontroller. Die Software dieser Kleinst-Computer ist inbesondere vor Vorfällen wie Stuxnet oft als „Fire-and-Forget“-Lösung umgesetzt worden, die nie dazu gedacht war regelmäßig gewartet oder gegen Sicherheits-Lücken oder neuen Angriffs-Methoden aktualisiert und somit gehärtet zu werden. Seit einigen Jahren und angesichts zunehmender Vorfälle lässt sich ein Umdenken feststellen, dass solche Aspekte bei dem Design und der Verwendung von Mirkocontrollern berücksichtigt. Dennoch verbleiben natürlich noch jene Geräte, Fahrzeuge, Systeme oder andere Dinge in vielen Fällen im Einsatz, deren IT-Systeme und Komponenten anfällig und in vielen Fällen nicht wartbar sind. Von diesem Problemen sind insbesondere auch militärische Kräfte stark betroffen, deren Beschaffungsprozesse Jahre bis Jahrzehnte dauern können und unter Umständen entsprechend wenig modernen Verfahren und Sicherheits-Überlegungen entsprechen.

Die Ergebnisse sprechen den Analysten zufolge eine deutliche Sprache. Die Authoren bescheinigen des US Verteidigungsministerium zwar einerseits eine erhöhte Sensibilität für die IT-Sicherheit und kontinuierliche Sicherung, andererseits stellen sie auch fest, dass insbesondere Führungspersonal oft schlicht davon ausgeht, dass Geräte und IT-Systeme sicher sind und Verantwortlichkeiten bei den Herstellern der Produkte sehen. Ebenso oft gelang im Rahmen der Analyse mit einfachsten Verfahren und Hilfsmitteln die getesteten IT-Systeme zu knacken und Schutzmaßnahmen – sofern vorhanden – zu umgehen:

Automation and connectivity are fundamental enablers of DOD’s modern military capabilities (..) Although GAO and others have warned of cyber risks for decades, until recently, DOD did not prioritize weapon systems cybersecurity. Finally, DOD is still determining how best to address weapon systems cybersecurity. In operational testing, DOD routinely found mission-critical cyber vulnerabilities in systems that were under development, yet program officials GAO met with believed their systems were secure and discounted some test results as unrealistic. Using relatively simple tools and techniques, testers were able to take control of systems and largely operate undetected, due in part to basic issues such as poor password management and unencrypted communications. In addition, vulnerabilities that DOD is aware of likely represent a fraction of total vulnerabilities due to testing limitations. For example, not all programs have been tested and tests do not reflect the full range of threats.

Auch wenn sich diese Ergebnisse auf spezielle Waffensysteme der US-Armee beziehen dürfte es in der deutschen Bundeswehr, deren problematische IT-Modernität durchaus hin und wieder bemängelt wird – auch vergleichbare Situationen geben. Die Studie des US-GAO wurde explizit auf Wunsch des US-Verteidigungsministeriums durchgeführt um bei den aktuell geplanten Schritte zur IT-Erneuerung der Streitkräfte einerseits einen Überblick über die Lage zu erhalten und andererseits IT-Sicherheits bei zukünftigen Planungen realistisch und essentiell einzukalkulieren. Über entsprechende Maßnahmen im Rahmen des Aufbaus des deutschen Bundeswehr-Cyberkommandos ist offiziell nicht bekannt.