Keyfacts:

- entdeckt: Juni 2013

- sicher aktiv: 2004

- letzte Aktualisierung: 2013

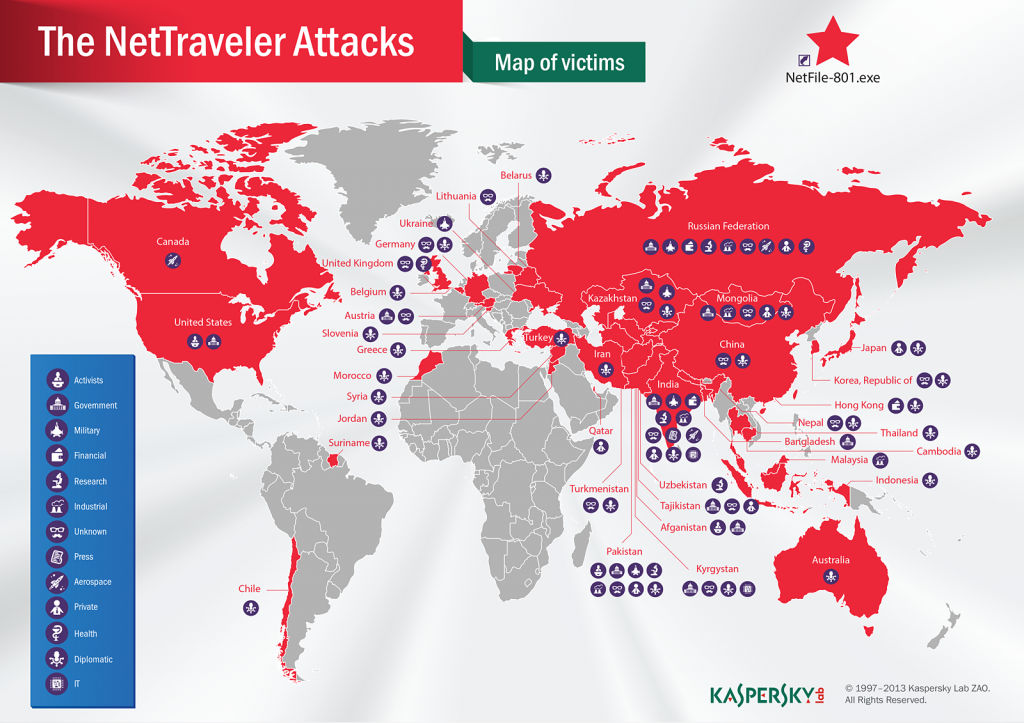

- Verbreitung: ca. 1000 Personen aus mindestens 40 Ländern (Mongolei, Russland, Indien, Kasachstan, Kirgisistan, China, Tadschikistan, Südkorea, Spanien und Deutschland), viele in wichtigen Positionen in privaten und öffentlichen Einrichtungen, Regierungsinstitutionen, Forschungseinrichtungen, der Rüstungsindustrie und auch Tibet-und uigurische Aktivisten

- Infektion und Replikation: Spear Fishing mit infizierten E-Mail-Anhängen mit stark politischem Bezug („Army Cyber Security Policy 2013“ oder „Asia Defense Spending Boom“ aber auch mit Bezug zu den PRISM-Enthüllungen), Attacken per „Watering hole“-Attacken keine Selbstreplikation

- Hauptziel: Spionage und Datendiebstahl vor allem aus den Bereichen der Weltraumforschung, Nanotechnologie, Energieproduktion, Nuklearenergie, Lasertechnologie, Medizin und Kommunikation

- vermutliche Herkunft: Unbekannt, aber vermutlich Personen chinesischer Mutterspracher und Englischkenntnissen, Trojaner verwendet einige gleiche Sicherheitslücken für die Infektion wie Rocra/Roter Oktober

Relevante Dokumente:

Nettraveler ist die – seit Rocra – nächste große Aufdeckung eines komplexen, langjährigen Spionage-Netzwerkes gegen hochrangige Personen und Organisationen. Ähnlich wie bei Rocra wurden Rechner mit gezielt zugesandten Mails, deren Anhänge infizierte Dateien enthielten infiziert. Der dabei installierte Trojaner wurde verwendet um PDFs, Excel- und Word-Dateien sowie technische Zeichnungen aus CAD-Anwendungen zu sammeln. Da aber auch teilweise Tastatureingaben mitgeschnitten sowie Konfigurationsdateien von installierten Applikationen gesucht wurden, kann der Trojaner auch für die Suche nach weiteren Zielen und deren Zugangsdaten sowie Schwachstellen eingesetzt worden sein. Ausserdem war der Trojaner auch in der Lage weitere Hintertüren durch Zusatzsoftware zu öffnen. Eine neue Version der Malware verwendet die sogenannte „Watering hole“-Attacke, bei der gezielt beliebte und oft besuchte Webseiten der Zeilgruppe gehackt und für die Weiterverbreitung von Malware bzw. trojanischer Software genutzt wird.

Die Ähnlichkeit in der Verwendung der teilweise gleichen Schwachstellen wie bei der „Roter-Oktober“-Kampagne und in der Auswahl gleicher Zielgruppen der Spionage-Kampagnen, könnte darauf hinweisen, dass zwischen beiden Kampagnen Verbindungen bestanden oder bestehen.